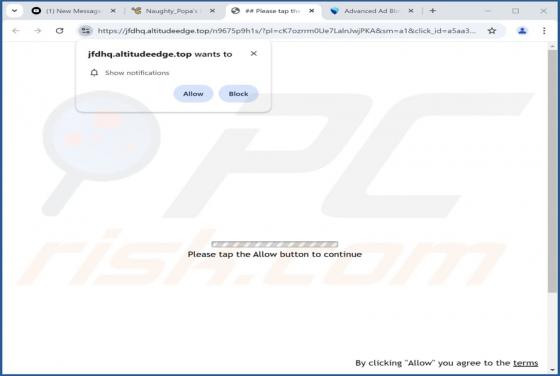

Altitudeedge.top Werbung

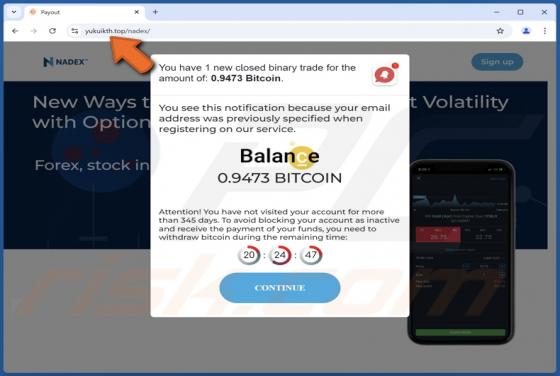

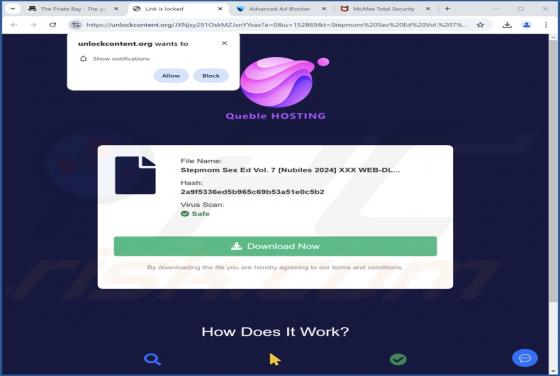

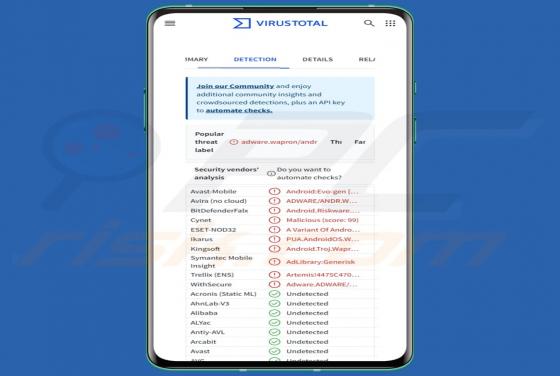

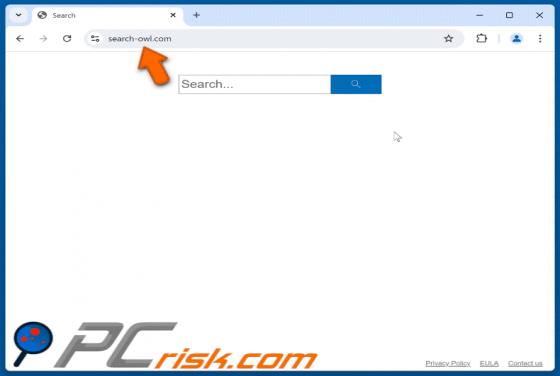

Wir haben altitudeedge[.]top untersucht und festgestellt, dass die Seite Clickbait verwendet, um Besucher dazu zu verleiten, ihr zu erlauben, Benachrichtigungen zu senden. Unsere Analyse hat gezeigt, dass altitudeedge[.]top trügerische Benachrichtigungen anzeigt, die Benutzer verschiedenen Online-