So entfernt man FickerStealer Malware vom Betriebssystem

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist FickerStealer?

FickerStealer ist ein bösartiges Programm, das als Stealer eingestuft wird. Es extrahiert (stiehlt) verschiedene sensible und private Informationen von infizierten Geräten. Die Malware FickerStealer visiert Windows-Betriebssysteme an: Windows XP bis Windows 10. Da die Entwickler dieses bösartigen Programms es online zum Verkauf anbieten, hängt die Art, wie es verbreitet wird, von den Cyberkriminellen ab, die es verwenden.

Die Hauptfunktionalität von FickerStealer besteht darin, Informationen von verschiedenen Browsern und anderen Anwendungen zu extrahieren. Laut des Werbematerials der Malware ist es in der Lage, Daten von mehr als 40 verschiedenen Browsern zu stehlen. Zu den aufgeführten Beispielen zählen Chrome, Mozilla Firefox, Chromium, Opera und Internet Explorer/Microsoft Edge. Von kompromittierten Browsern kann dieses bösartige Programm gespeicherte Logindaten für Konten (d.h. IDs, Benutzernamen und Passwörter), gespeicherte Kreditkartendaten, Browser-Cookies, Auto-Fill-Daten und so weiter extrahieren. Ebenso kann FickerStealer Informationen extrahieren, die im Windows Credentials Manager gespeichert sind. Mehr als 15 Kryptowährungs-Wallets sind als anfällig für diese Malware aufgeführt. Die FTP-(File Transfer Protocol)-Clients FileZilla und WinScp werden ebenfalls von FickerStealer anvisiert. Zu den anderen Anwendungen, die von dem bösartigen Programm angegriffen werden, gehören: Steam - ein Client zur Bereitstellung von Spielinhalten; Mozilla Thunderbird - ein E-Mail-Client und; die Messaging-Plattformen Pidgin- und Discord. Weitere Funktionen dieses Stealers beinhalten das Stehlen von Systeminformationen (z. B. Prozessor, CPU, installierte Anwendungen, Bildschirmauflösung usw.) und das Aufnehmen von Screenshots. Zusammenfassend kann gesagt werden, dass FickerStealer-Infektionen zu ernsthaften Problemen bei der Privatsphäre, finanziellen Verlusten und sogar zu Identitätsdiebstahl führen können. Falls vermutet wird oder es bekannt ist, dass FickerStealer (oder andere Malware) bereits das System infiziert hat, dann verwenden sie Anti-Virus-Software, um ihn/sie unverzüglich zu beseitigen.

| Name | FickerStealer Virus |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

| Erkennungsnamen | Avast (Win32:TrojanX-gen [Trj]), BitDefender (Gen:Variant.Jaik.41292), ESET-NOD32 (Eine Variante von Win32/Agent.ULJ), Kaspersky (Trojan.Win32.Agentb.kaom), Vollständige Liste (VirusTotal). |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Covid, MoistStealer, DarkStealer, RedLine und Anubis sind einige Beispiele für Stealer-artige, bösartige Programme. Diese Malware extrahiert und stiehlt Daten wie von den infizierten Systemen und Anwendungen, die auf ihnen installiert sind, von Diensten, auf die über sie zugegriffen wird und so weiter. Stealer verfügen auch über andere Fähigkeiten wie Spionagefunktionen (z.B. Screenshots, Audio/Video von integrierten/angeschlossenen Mikrofonen und Kameras aufnehmen usw.), das Herunterladen/Installieren von zusätzlicher Malware (z.B. Trojaner, Ransomware usw.) und so weiter. Das einzige Ziel dieser bösartigen Software besteht darin, Einnahmen für die Cyberkriminellen, die sie verwenden, zu generieren.

Wie hat FickerStealer meinen Computer infiltriert?

Malware (einschließlich Ransomware) wird normalerweise über Malspam-Kampagnen, inoffizielle Software-Aktivierungs-(„Cracking“)-Werkzeuge, Trojaner, zweifelhafte Datei-/Software-Downloadquellen und gefälschte Software-Aktualisierungswerkzeuge verbreitet. Wenn Cyberkriminelle versuchen, Malware über Spam-Kampagnen zu verbreiten, versenden sie E-Mails, die bösartige Anhänge oder Download-Links für bösartige Dateien enthalten. Normalerweise tarnen sie ihre E-Mails als offiziell und wichtig. Falls Empfänger die angehängte Datei (oder eine über einen Website-Link heruntergeladene Datei) öffnen, verursachen sie die Installation von bösartiger Software. Cyberkriminelle fügen ihren E-Mails häufig ausführbare Dateien (.exe), Archivdateien wie RAR, ZIP, PDF-Dokumente, JavaScript-Dateien und Microsoft Office-Dokumente bei. Software-"Cracking"-Werkzeuge aktivieren angeblich illegal lizenzierte Software (Bypass-Aktivierung), sie installieren jedoch häufig bösartige Programme und aktivieren keinerlei seriöse, installierte Software. Trojaner sind andere bösartige Programme, die Ketteninfektionen verursachen können. Das heißt, dass ein Trojaner, wenn er auf dem Betriebssystem installiert ist, zusätzliche Malware installieren kann. Kostenlose File-Hosting-, Freeware-Download-Webseiten, Peer-to-Peer-Netzwerke (z.B. Torrent Clients, eMule), inoffizielle Webseiten und Downloadprogramme Dritter sind Beispiele für Quellen, die verwendet werden, um Malware zu verbreiten. Cyberkriminelle tarnen bösartige Dateien als seriös und gewöhnlich. Wenn Benutzer sie herunterladen und öffnen, infizieren sie ihre Computer unbeabsichtigt mit Malware. Gefälschte Software-Aktualisierungswerkzeuge installieren bösartige Software anstelle von Updates/Fixes für installierte Programme oder sie nutzen Bugs/Fehler veralteter Software aus, die auf dem Betriebssystem installiert ist.

Wie kann die Installation von Malware vermieden werden?

Um eine Infektion des Systems mit Malware zu vermeiden, die durch Spam-Mails verbreitet wird, wird Ihnen dringend empfohlen, keine verdächtigen oder irrelevanten E-Mails zu öffnen, insbesondere nicht solche, mit irgendwelchen in ihnen enthaltenen Anhängen oder Links. Verwenden Sie offizielle und verifizierte Downloadkanäle. Darüber hinaus müssen alle Programme mithilfe von Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von seriösen Entwicklern zur Verfügung gestellt wurden, da illegale Aktivierungswerkzeuge ("Cracks") und Aktualisierungsprogramme Dritter häufig bösartige Software verbreiten. Um die Integrität von Geräten und die Sicherheit von Benutzern sicherzustellen, ist es von allergrößter Bedeutung, eine namhafte Anti-Virus-/Anti-Spyware-Suite installiert zu haben und auf dem neuesten Stand zu halten. Verwenden Sie diese Programme außerdem, um regelmäßige Systemscans durchzuführen und erkannte/potenzielle Bedrohungen zu entfernen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Die Malware FickerStealer, wie sie online gefördert/verkauft wird:

Fünf Beispiele für Spam-E-Mails, die verwendet wurden, um die Malware Cobalt Strike zu verbreiten, welche FickerStealer in das System injiziert:

Der innerhalb dieser E-Mails dargestellte Text (alle sind praktisch identisch):

We are reaching out to you in regards to the recent invoice #- for the services we provided for your company.

You can download the invoice by clicking on this link

Please, pay the balance of $- complete the payment by -.

We are ready to help you if you have any questions or concerns.

_________________________________________________

Thank you!

**********

**********

Update 21 April 21 2021 - Es wurde beobachtet, dass FickerStealer über bösartige Webseiten verbreitet wird. Sie wurden als Spotify-, Microsoft Store- und Dateiformat-Konvertierungs-Seiten getarnt. Diese Webseiten wurden über Malvertising-Kampagnen (Werbung für bösartige Software) beworben. Die Anzeigen waren thematisch unter dem Deckmantel der bösartigen Webseiten verbunden, z.B. haben sie eine gefälschte Schachspiel-Anwendung - "xChess 3'" und so weiter gefördert. Sobald betreten, haben die Seiten automatisch eine archivierte Datei (z.B., "xChess_v.709.zip"; Dateiname könnte variieren) über den Amazon AWS service heruntergeladen. Sobald die darin enthaltene ausführbare Datei ausgeführt wurde, löste sie die Infektionskette (Installation) der Malware FickerStealer aus.

Gefälschte Spotify-Webseite, die zur Verbreitung der Malware FickerStealer verwendet wird:

Gefälschte Microsoft Store-Website, die zur Verbreitung der Malware FickerStealer verwendet wird:

Gefälschte Dateiformat-Konvertierungs-Webseite, die zur Verbreitung der Malware FickerStealer verwendet wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist FickerStealer?

- SCHRITT 1. Manuelle Entfernung der FickerStealer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

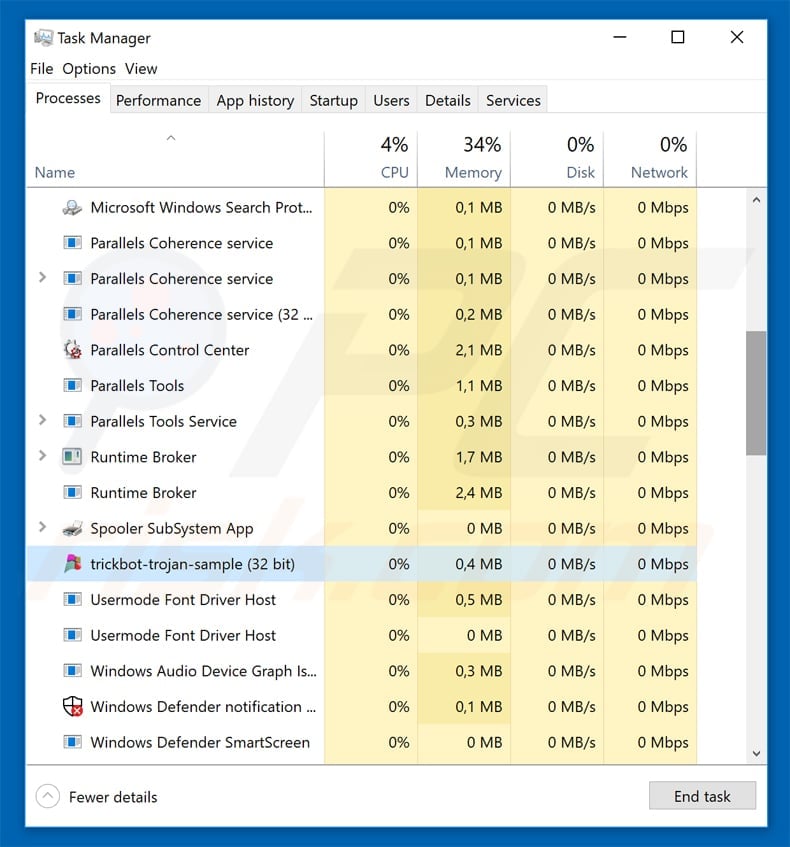

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

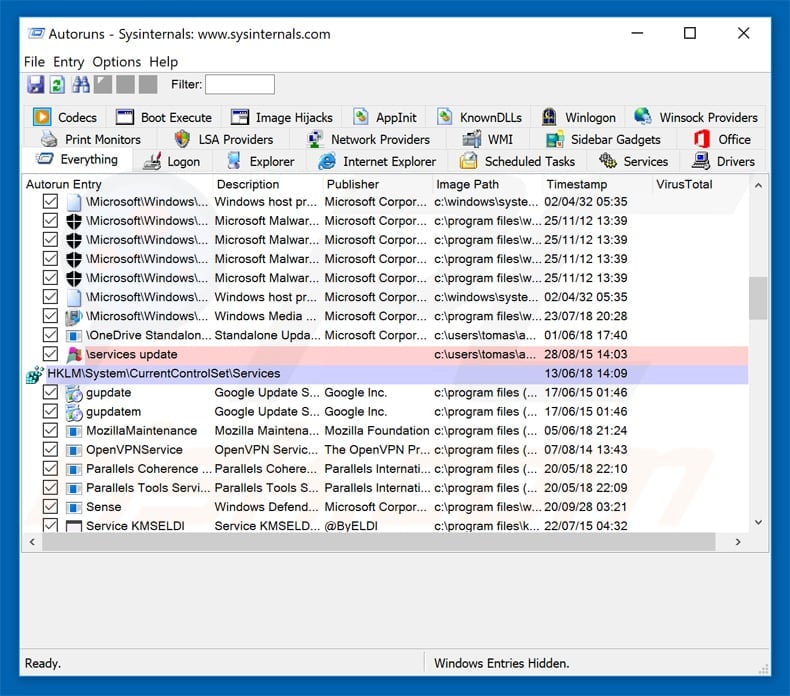

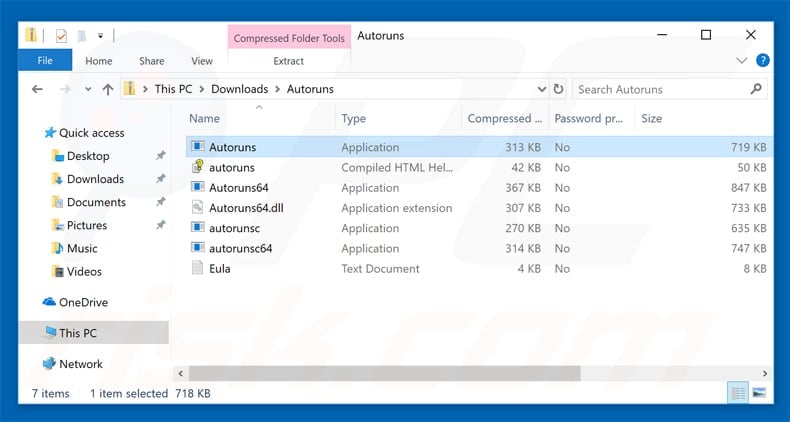

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

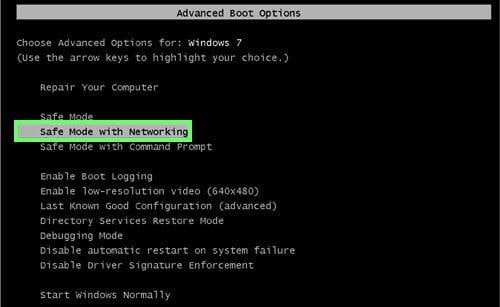

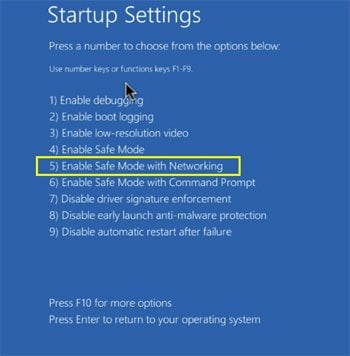

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

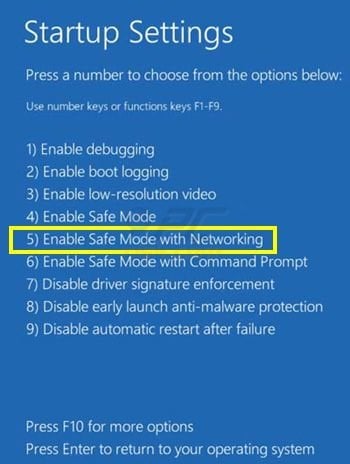

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

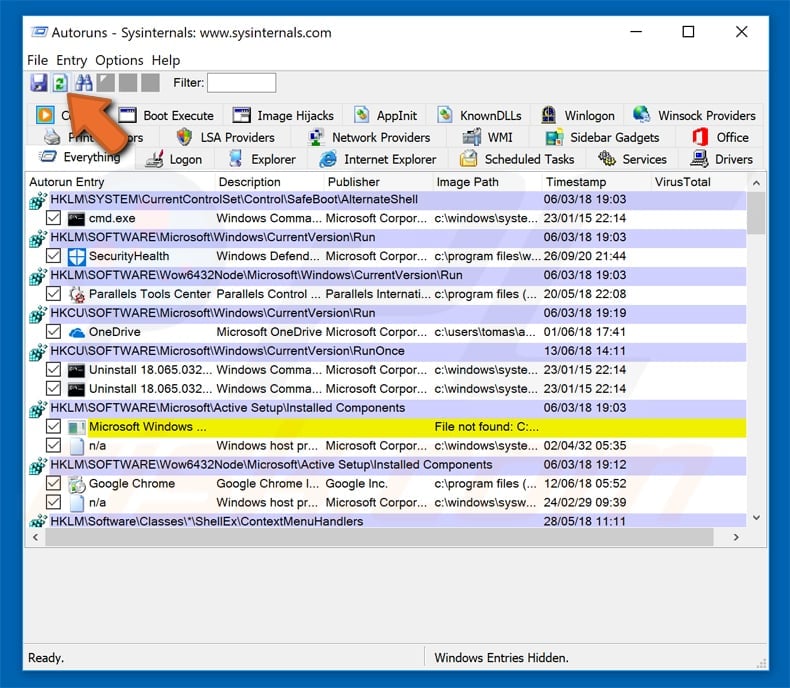

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

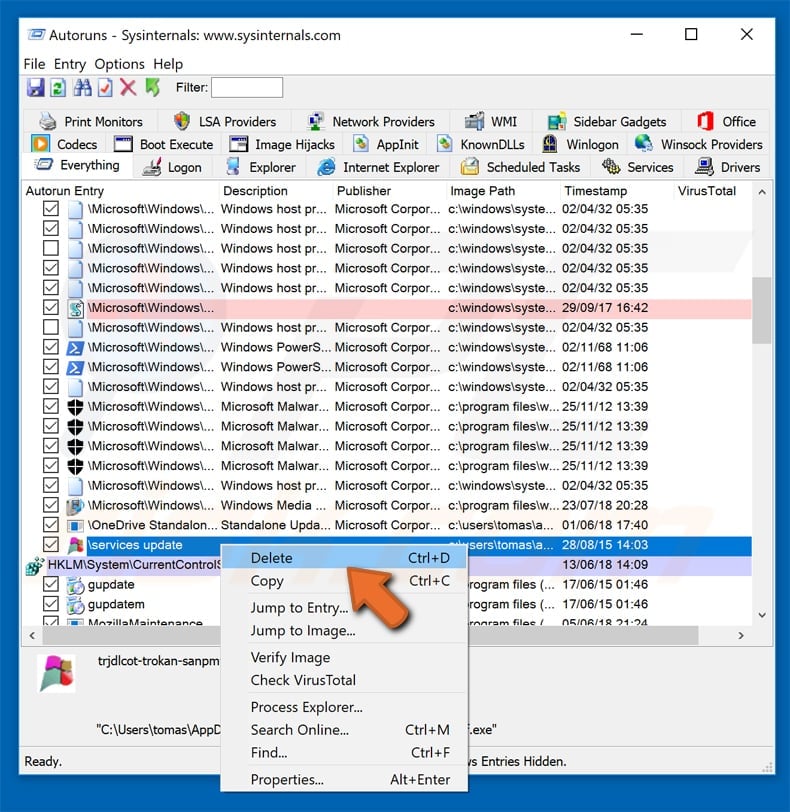

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

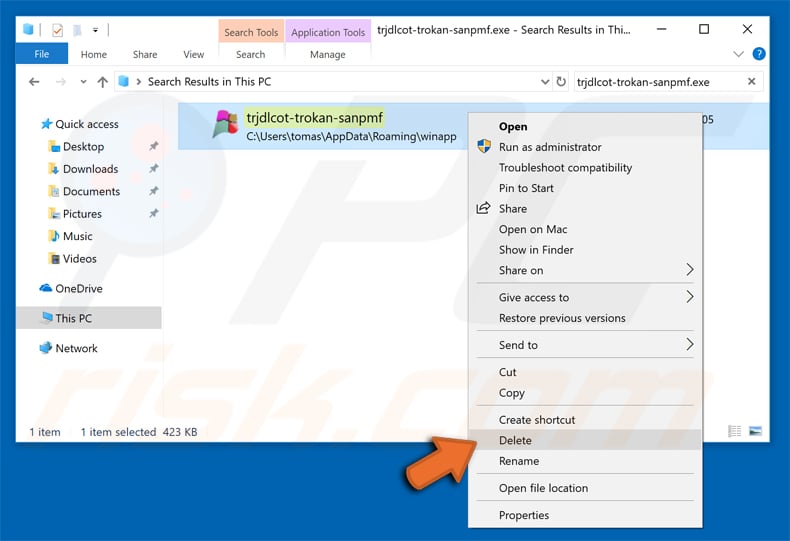

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, sollten Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen überlassen. Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als später zu versuchen, Malware zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software.

Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden