So entfernt man die Phoenix Hintertür von Android-Geräten

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Welche Art von Malware ist Phoenix?

Phoenix ist eine Backdoor-Malware, die speziell auf Android-Benutzer abzielt. Im Allgemeinen handelt es sich bei Backdoor-Malware wie Phoenix um eine Art von Schadsoftware, die sich heimlich Zugriff auf das Gerät eines Benutzers verschafft und so dessen Sicherheit und Privatsphäre gefährdet. Opfer der Phoenix-Angriffe sollten daher die Malware sofort von ihren Geräten entfernen.

Übersicht über die Phoenix Hintertür

Bei der Phoenix-Malware handelt es sich um eine ausgeklügelte und bösartige Software, die in erster Linie auf Android-Benutzer abzielt, um ihre Geräte zu kompromittieren und ihre Privatsphäre zu verletzen. Diese Malware ist mit einer Reihe von schändlichen Funktionen ausgestattet, die es Cyberkriminellen ermöglichen, infizierte Geräte heimlich zu infiltrieren und zu kontrollieren.

Eine seiner Hauptfunktionen ist die Fähigkeit, eine VNC-Verbindung (Virtual Network Computing) zusammen mit einem schwarzen Bildschirm herzustellen, wodurch Angreifer effektiv Fernzugriff auf das kompromittierte Gerät erhalten. Dies kann besonders bedenklich sein, da unbefugte Personen den Bildschirm des Geräts einsehen und manipulieren und so möglicherweise auf sensible Informationen zugreifen können.

Darüber hinaus verfügt Phoenix über die HiddenVNC-Fähigkeit, ein Werkzeug, das Sicherheitsmaßnahmen, einschließlich derer von Bank- und Kryptowährungsanwendungen, geschickt umgeht. Dies gefährdet nicht nur das finanzielle Vermögen der Benutzer, sondern zeigt auch, dass die Malware der Erkennung durch Sicherheitssoftware entgehen kann.

Darüber hinaus enthält die Malware eine Keylogger-Funktion, die es Angreifern ermöglicht, Tastatureingaben auf dem infizierten Gerät aufzuzeichnen und so möglicherweise Benutzernamen, Kennwörter und andere vertrauliche Informationen zu erfassen. Er kann auch Seed-Phrasen stehlen (die für den Zugriff auf Krypto-Wallets verwendet werden), SMS-Nachrichten abfangen und Anrufe weiterleiten, was die Privatsphäre und Sicherheit der Benutzer weiter untergräbt.

Die Phoenix-Malware ist nicht auf eine einzige Android-Version beschränkt; es ist bekannt, dass sie Geräte mit den Android-Versionen 7 bis 13 befällt. Die Malware wurde auf verschiedenen beliebten Android-Geräten getestet, darunter Google-, Samsung-, Xiaomi-, OnePlus-, Huawei- und Oppo-Geräte, was auf eine breit gefächerte Bedrohungslandschaft schließen lässt.

Die Malware verfügt über ein benutzerfreundliches Panel, das entweder im öffentlich zugänglichen Internet oder innerhalb des Tor-Netzwerks eingerichtet werden kann, was es noch schwieriger macht, ihre Aktivitäten zu verfolgen und zu bekämpfen.

| Name | Phoenix Malware |

| Art der Bedrohung | Hintertür-Malware, Android-Malware, bösartige Anwendung, unerwünschte Anwendung. |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Erlaubnis des Benutzers geändert, der Daten- und Akkuverbrauch steigt erheblich, Browser leiten auf fragwürdige Webseiten um, störende Werbung wird angezeigt. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Webseiten. |

| Schaden | Gestohlene persönliche Informationen (private Nachrichten, Anmeldedaten/Passwörter, etc.), verringerte Geräteleistung, schnelles Entladen des Akkus, verringerte Internetgeschwindigkeit, große Datenverluste, finanzielle Einbußen und mehr. |

| Malware-Entfernung (Android) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Mobilgerät mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Fazit

Zusammenfassend lässt sich sagen, dass die Phoenix-Backdoor-Malware eine gewaltige und äußerst anpassungsfähige Bedrohung für Android-Benutzer darstellt. Mit einem breiten Spektrum an bösartigen Funktionen, vom Fernzugriff auf den Bildschirm bis hin zur Umgehung von Banking-Apps, kann Phoenix sowohl die Sicherheit als auch die Privatsphäre der infizierten Geräte gefährden.

Seine Fähigkeit, auf einer breiten Palette von Android-Versionen und beliebten Smartphone-Marken zu funktionieren, unterstreicht die Dringlichkeit für Benutzer, wachsam zu bleiben und bewährten Praktiken der Cybersicherheit Priorität einzuräumen.

Weitere Beispiele für Malware, die auf Android-Benutzer abzielt, sind Remo Trojan, MMRat Malware und CherryBlos Malware.

Wie hat Phoenix mein Gerät infiltriert?

Das Herunterladen und Installieren von Apps aus nicht vertrauenswürdigen Quellen außerhalb der offiziellen App-Stores wie Google Play kann zur Installation von Malware auf Android-Geräten führen. Diese bösartigen Apps tarnen sich oft als legitime Anwendungen.

Benutzer können durch E-Mails, SMS-Nachrichten oder betrügerische Webseiten Opfer von Phishing-Angriffen werden, die sie dazu auffordern, bösartige Anwendungen herunterzuladen oder auf schädliche Links zu klicken. Diese Taktiken können zu Malware-Infektionen führen. Veraltete Android-Betriebssysteme und -Anwendungen mit ungepatchten Sicherheitslücken können von Cyberkriminellen ausgenutzt werden, um Malware auf Geräte zu übertragen.

Wie kann man die Installation von Malware vermeiden?

Laden Sie Apps ausschließlich aus vertrauenswürdigen Quellen wie dem Google Play Store herunter. Diese Plattformen unterziehen Anwendungen einer strengen Sicherheitsüberprüfung. Überprüfen Sie die Berechtigungen der Anwendung vor der Installation. Lesen Sie vor dem Herunterladen von Anwendungen die Bewertungen der Nutzer, um deren Vertrauenswürdigkeit und Leistung zu beurteilen. Vermeiden Sie Anwendungen, die übermäßigen oder unnötigen Zugriff auf die Funktionen und Daten Ihres Geräts verlangen.

Aktivieren Sie Google Play Protect in den Einstellungen Ihres Geräts, um Apps regelmäßig auf Malware zu überprüfen. Seien Sie vorsichtig bei unerwünschten E-Mails, Nachrichten oder Links. Halten Sie Ihr Betriebssystem und die Apps auf dem neuesten Stand. Installieren Sie seriöse Antiviren- und Anti-Malware-Anwendungen von vertrauenswürdigen Entwicklern, um zusätzlichen Schutz zu bieten.

Schnellmenü:

- Einleitung

- Den Browserverlauf vom Chrome Internetbrowser löschen

- Browserbenachrichtigungen im Chrome Internetbrowser deaktivieren

- Den Chrome Internetbrowser zurücksetzen

- Den Browserverlauf vom Firefox Internetbrowser löschen

- Browserbenachrichtigungen im Firefox Internetbrowser deaktivieren

- Den Firefox Internetbrowser zurücksetzen

- Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren

- Das Android Gerät im "Abgesicherten Modus" starten

- Den Akku-Verbrauch verschiedener Anwendungen überprüfen

- Den Datenverbrauch verschiedener Anwendungen überprüfen

- Die neuesten Software-Updates installieren

- Das System auf Werkseinstellungen zurücksetzen

- Anwendungen mit Administratorenrechten deaktivieren

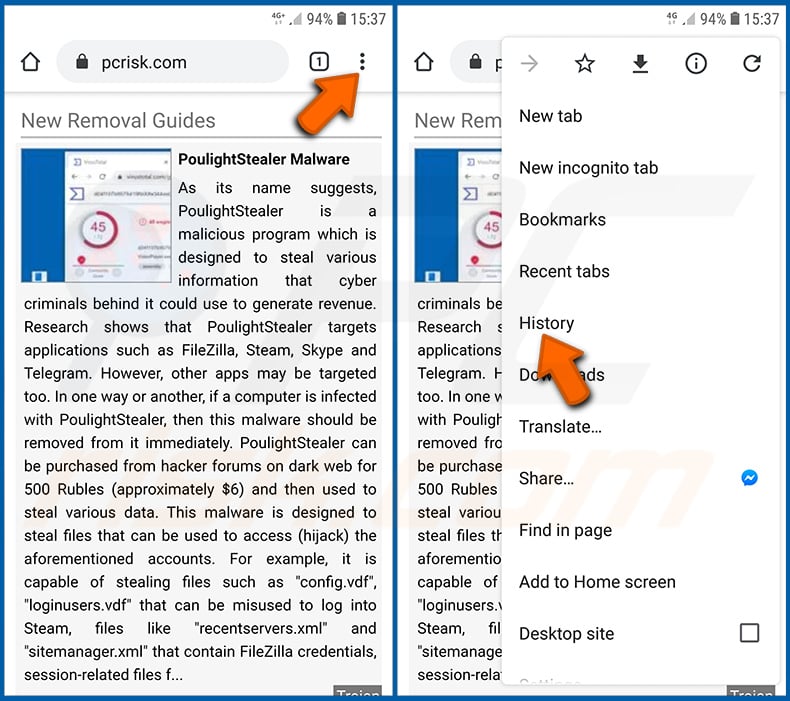

Den Verlauf vom Chrome Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Arten von Dateien, die Sie löschen möchten und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

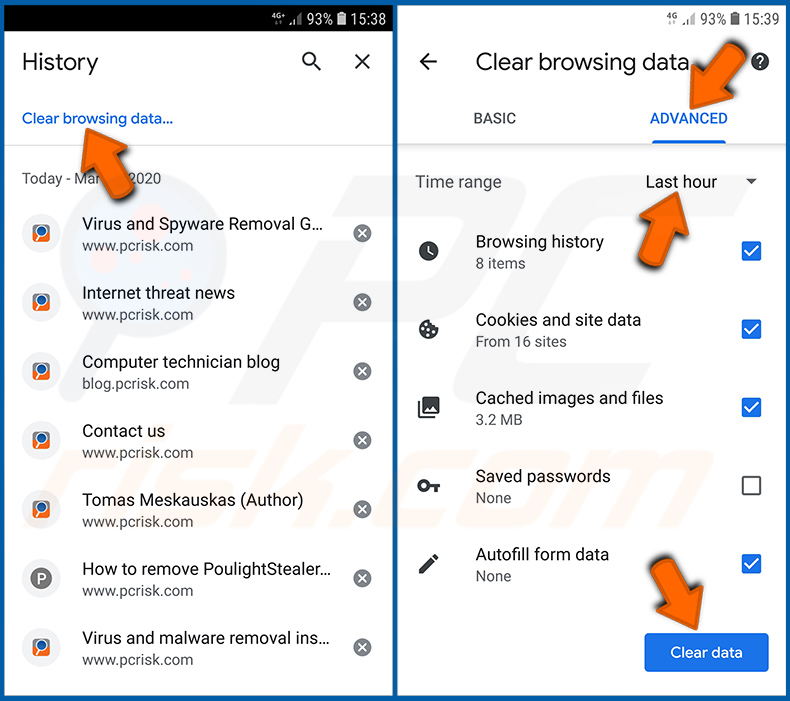

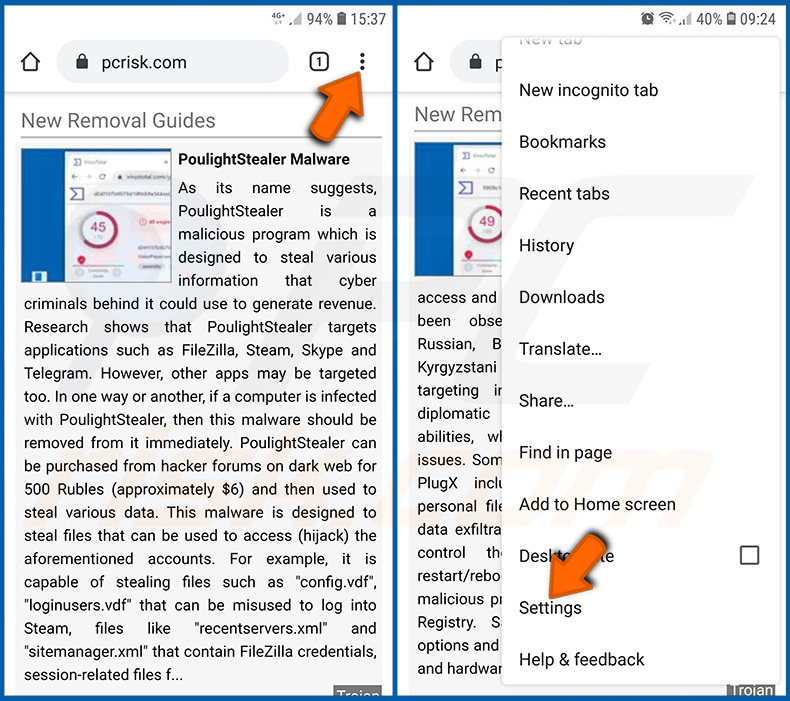

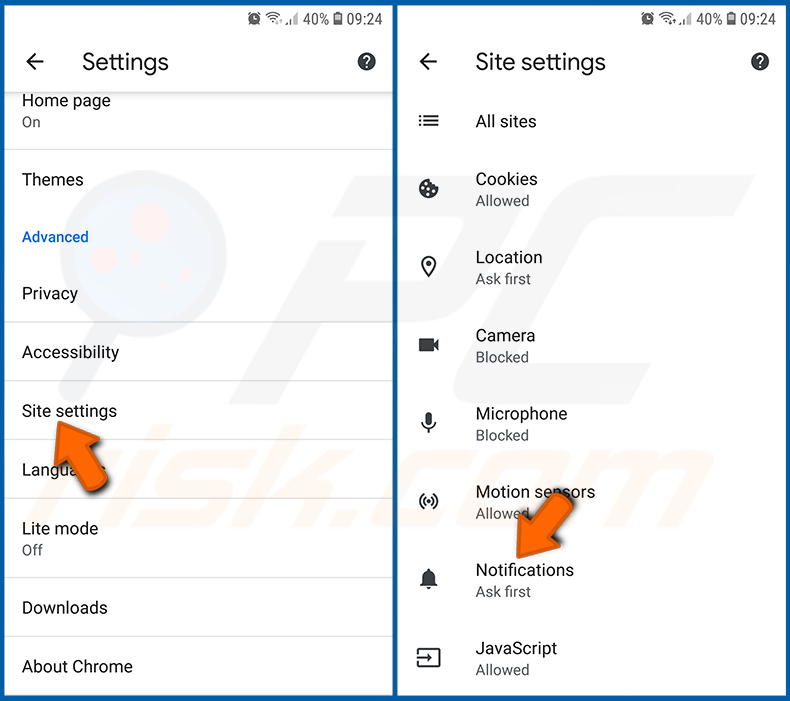

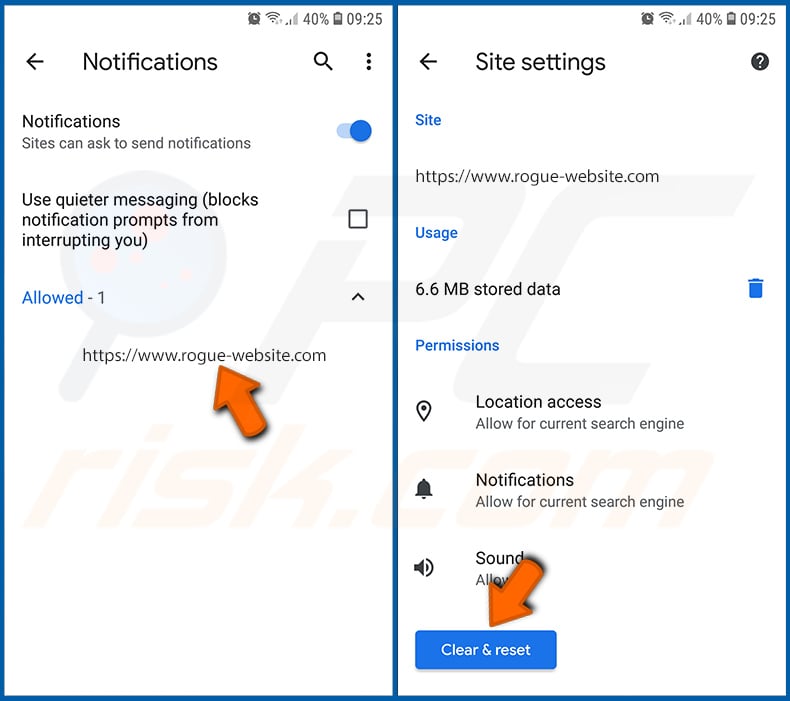

Browserbenachrichtigungen im Internetbrowser Chrome deaktivieren:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Einstellungen“.

Scrollen Sie nach unten, bis Sie die Option „Seiten-Einstellungen“ sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen und tippen Sie darauf.

Suchen Sie die Webseiten, die Browserbenachrichtigungen übermitteln, tippen Sie auf sie und klicken Sie auf „Löschen und Zurücksetzen“. Dadurch werden die Berechtigungen entfernt, die diesen Webseiten erteilt wurden, um Benachrichtigungen zu übermitteln. Falls Sie dieselbe Seite jedoch erneut besuchen, wird sie möglicherweise erneut um eine Berechtigung bitten. Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (falls Sie dies ablehnen, geht die Webseite zum Abschnitt „Blockiert“ über und wird Sie nicht länger um die Berechtigung bitten).

[Zurück zum Inhaltsverzeichnis]

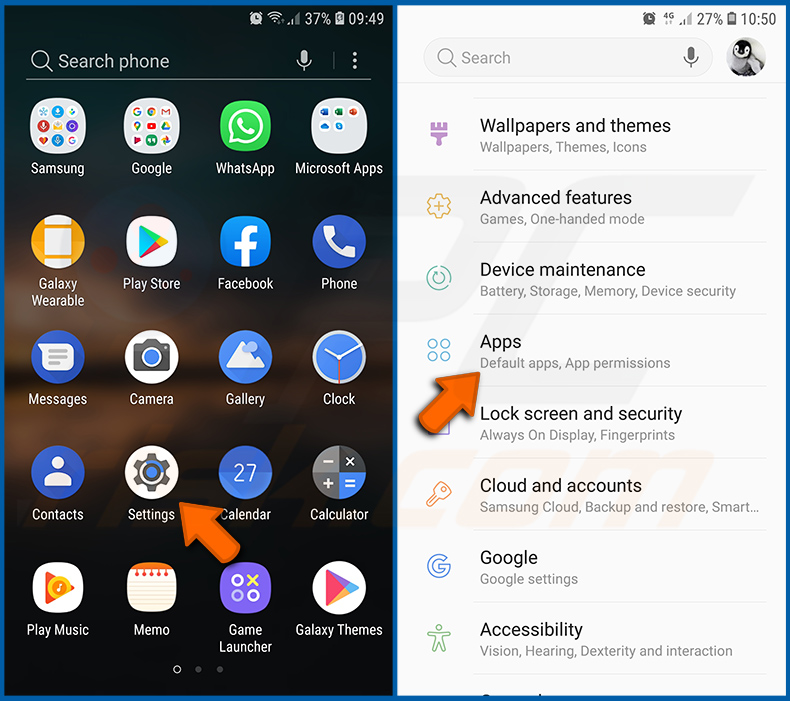

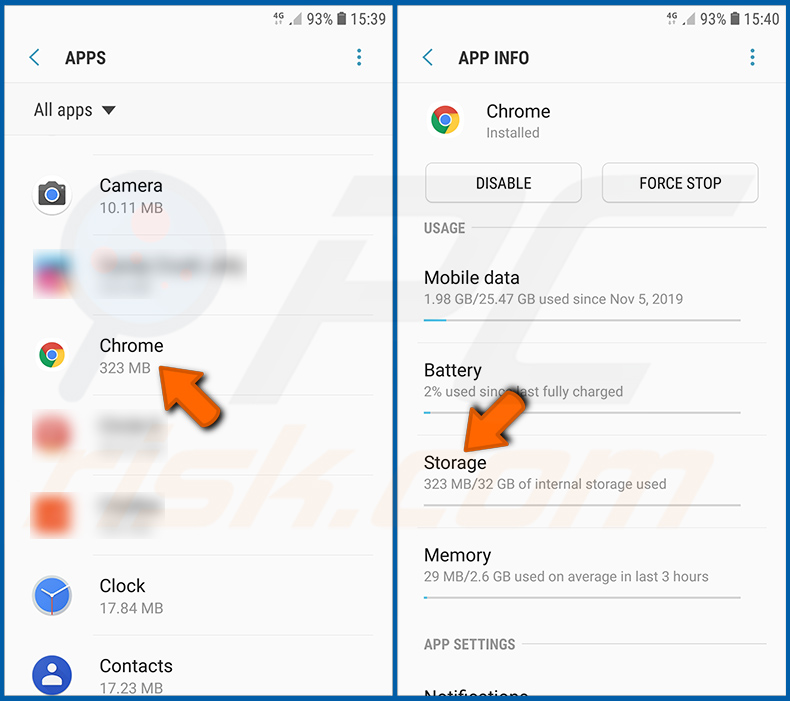

Den Internetbrowser Chrome zurücksetzen:

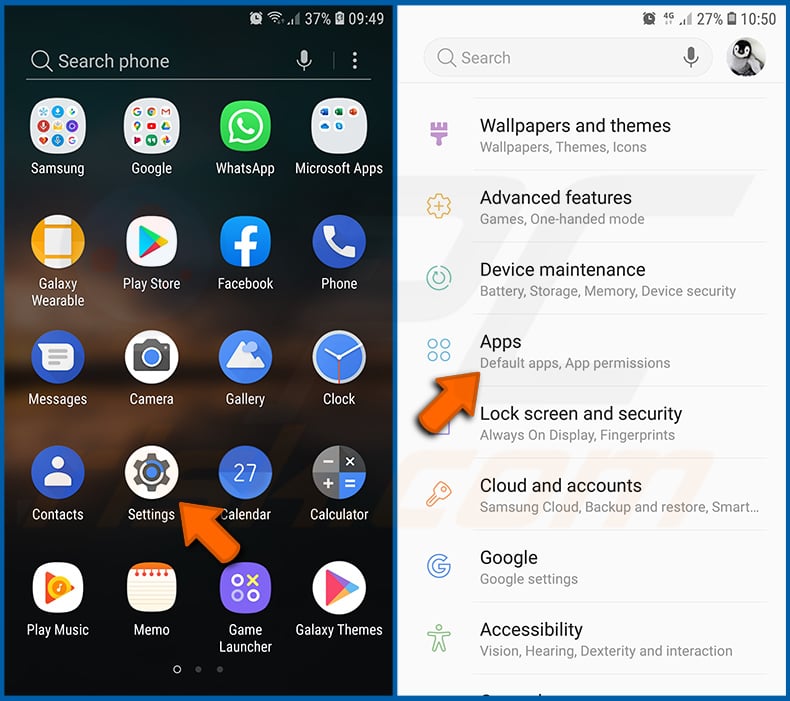

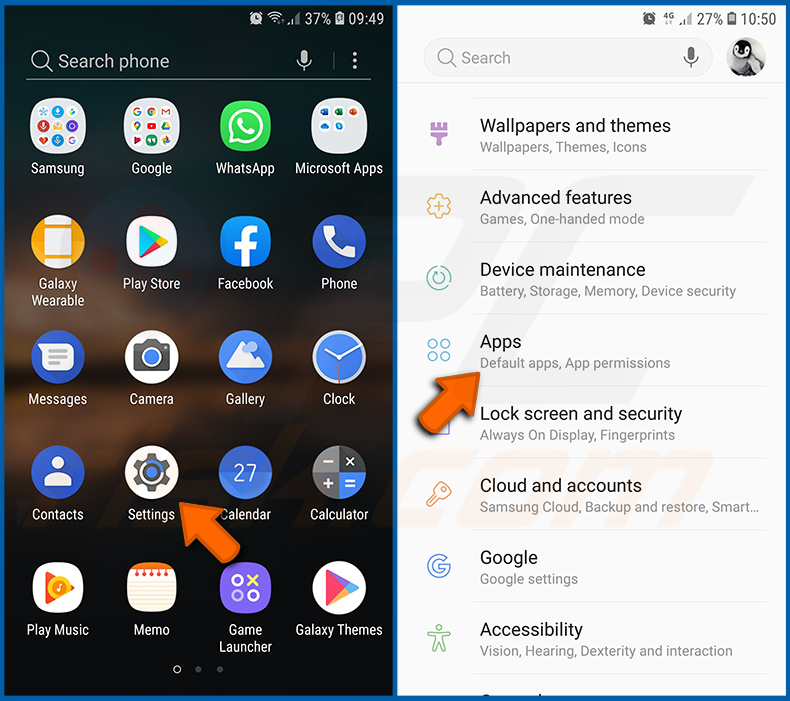

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch das Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

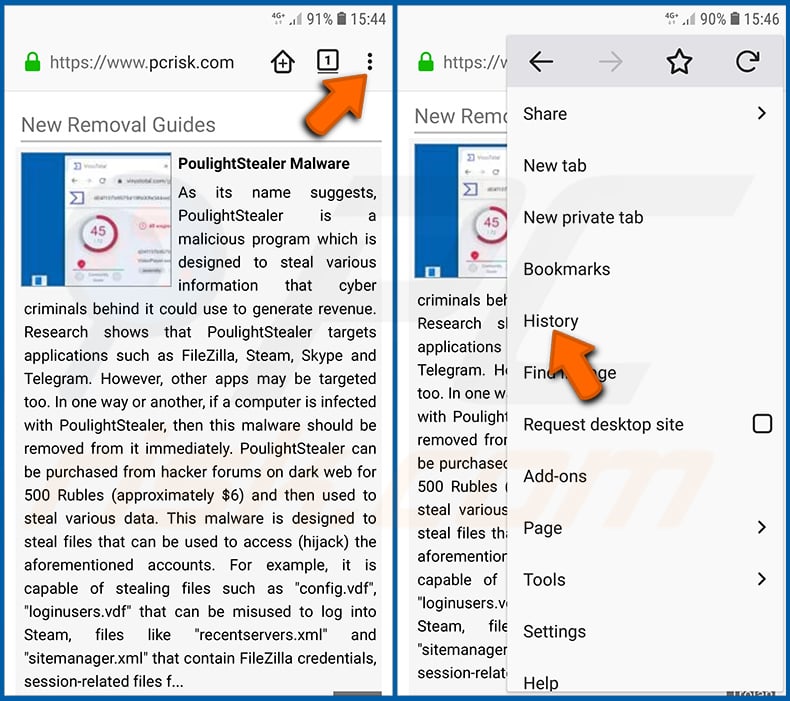

Den Verlauf vom Firefox Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Arten von Dateien aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

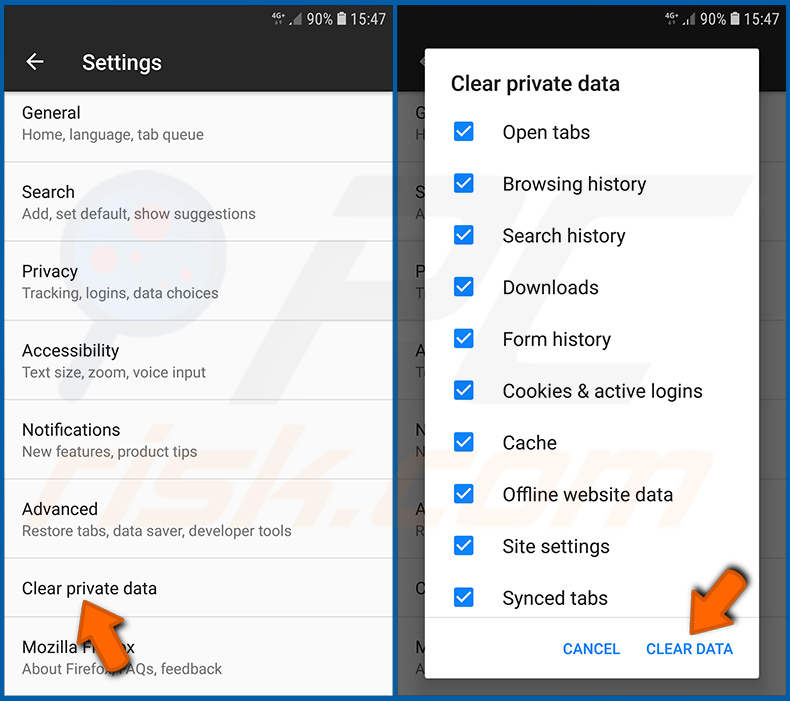

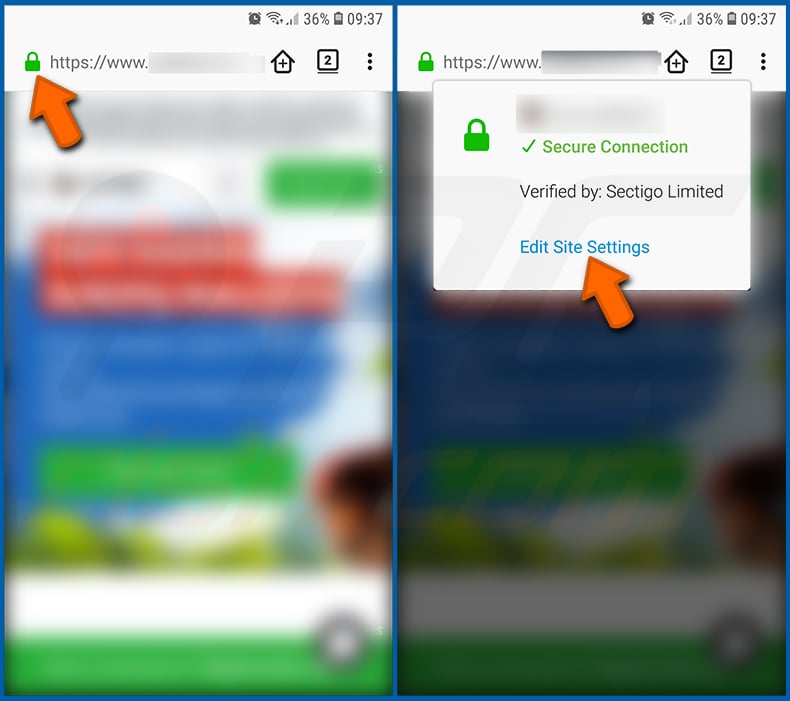

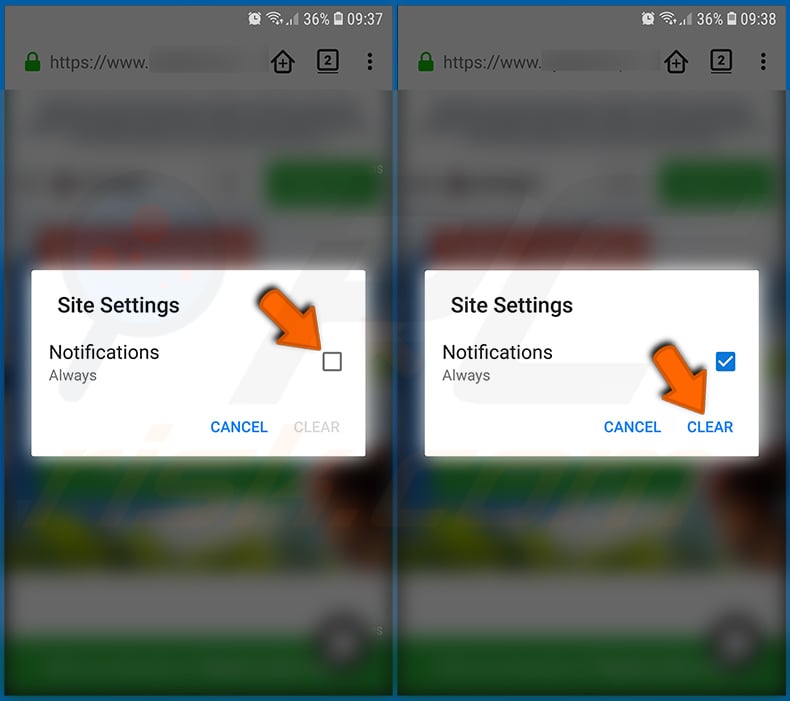

Browserbenachrichtigungen im Internetbrowser Firefox deaktivieren:

Besuchen Sie die Webseite, die Browser-Benachrichtigungen übermittelt, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol ist nicht unbedingt ein „Schloss“) und wählen Sie „Seiten-Einstellungen bearbeiten“.

Erklären Sie sich in dem geöffneten Dialogfenster mit der Option „Benachrichtigungen“ einverstanden und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

Den Internetbrowser Firefox zurücksetzen:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

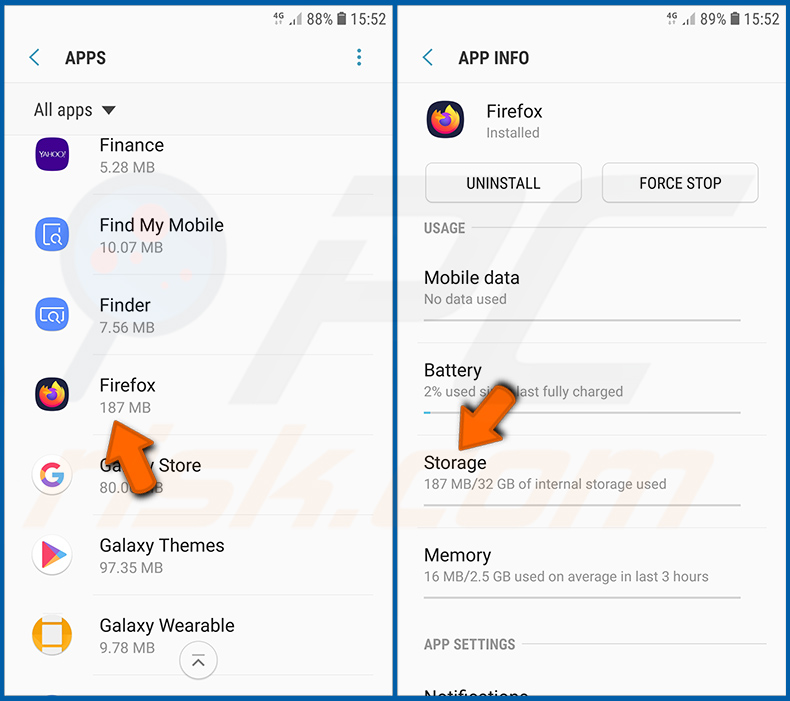

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

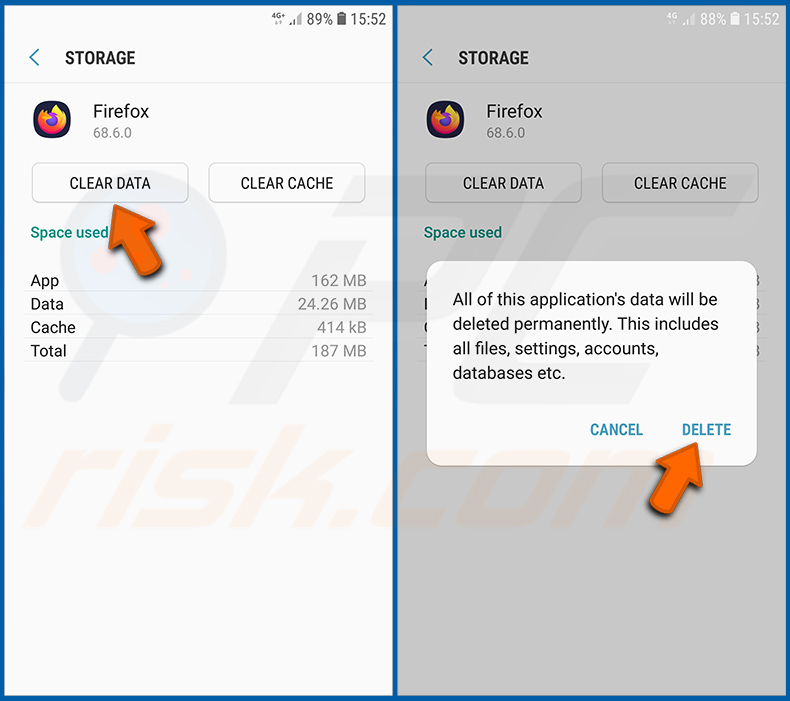

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie die Aktion, indem Sie auf „LÖSCHEN“ tippen. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

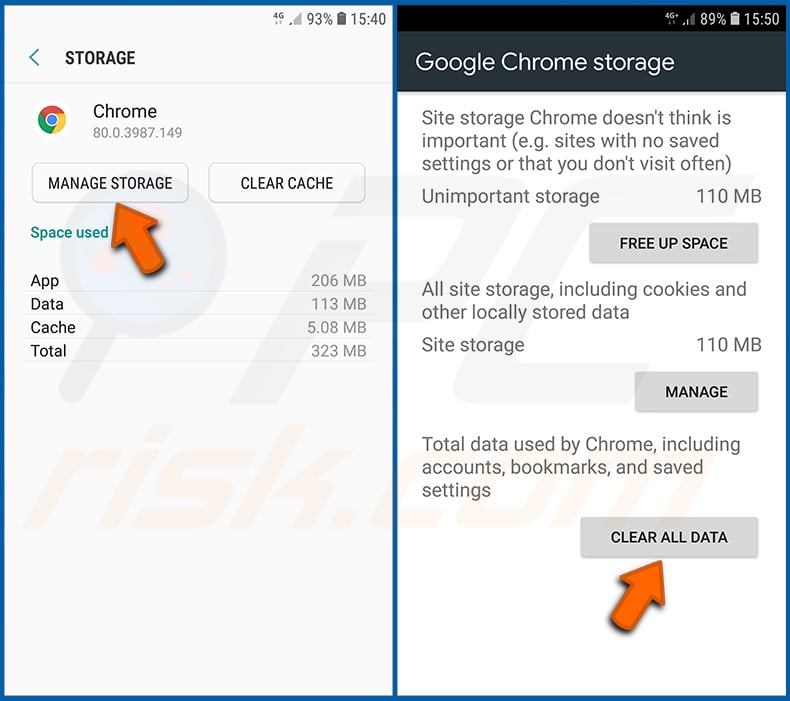

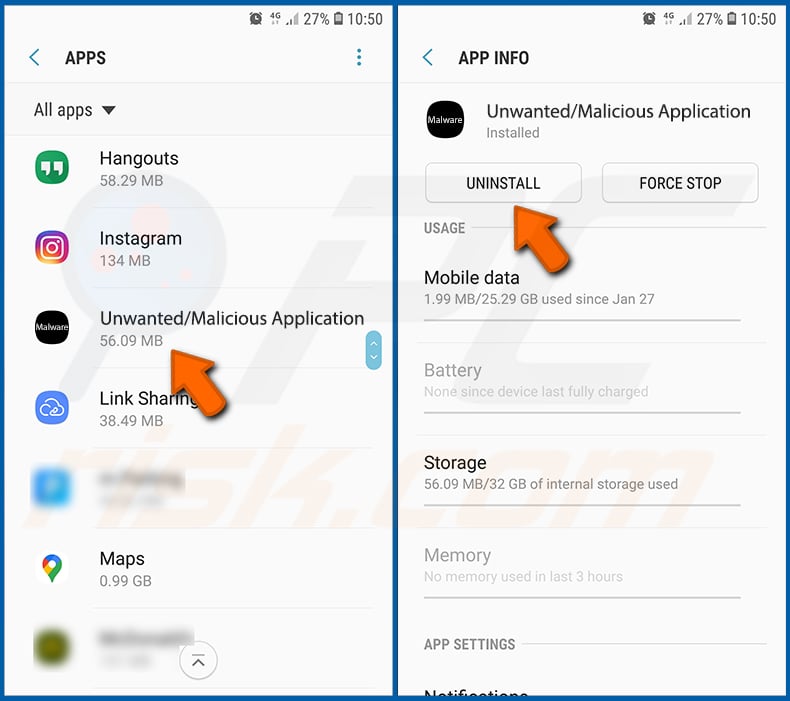

Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf „Deinstallieren“. Falls Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z.B. wenn Sie von einer Fehlermeldung veranlasst werden), sollten Sie versuchen, den „Abgesicherten Modus“ zu verwenden.

[Zurück zum Inhaltsverzeichnis]

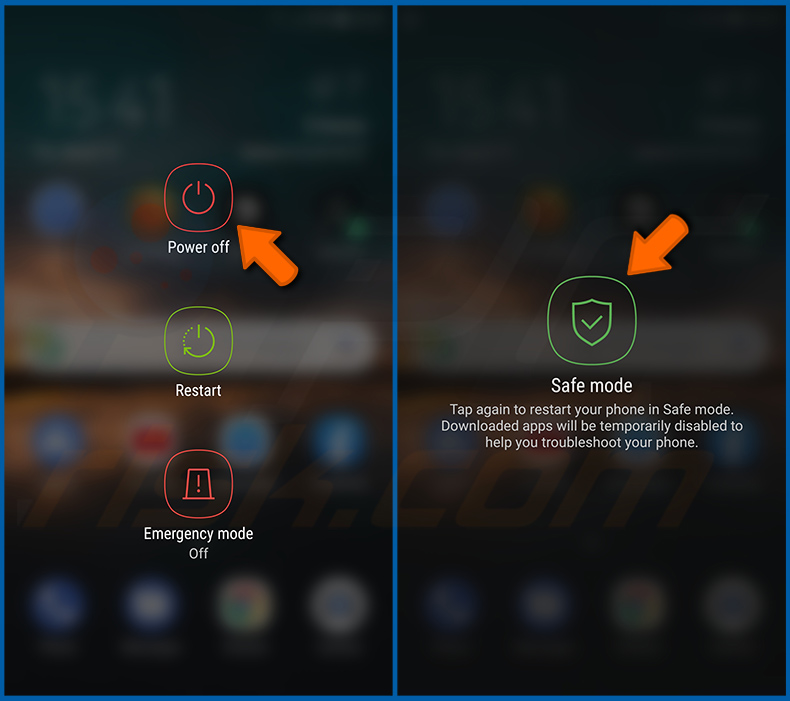

Das Android-Gerät im „Abgesicherten Modus“ starten:

Der „Abgesicherte Modus“ im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z.B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät „normal“ läuft).

Drücken Sie die „Einschalttaste“ und halten Sie sie gedrückt, bis der Bildschirm „Ausschalten“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie ihn gedrückt. Nach einigen Sekunden wird die Option „Abgesicherter Modus“ angezeigt und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

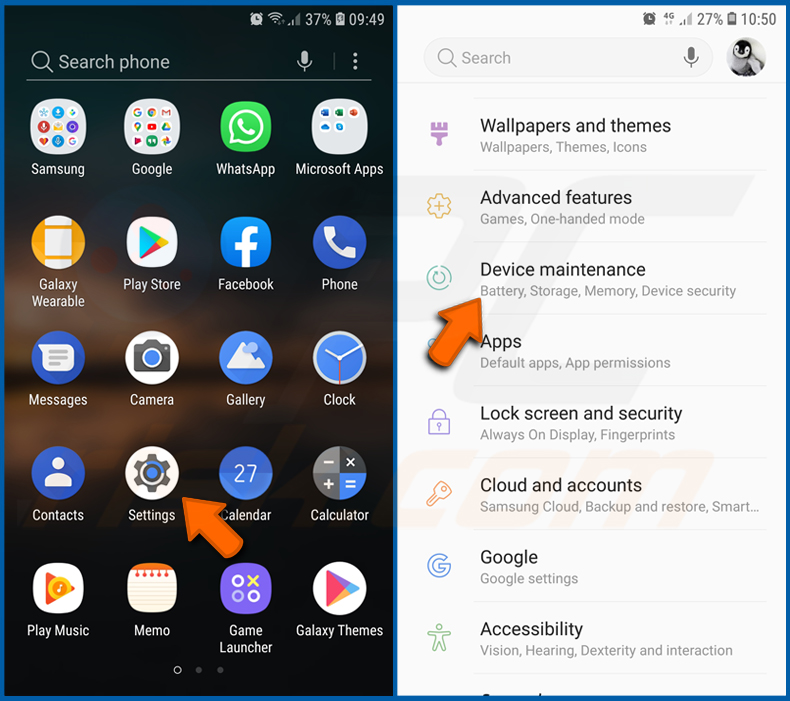

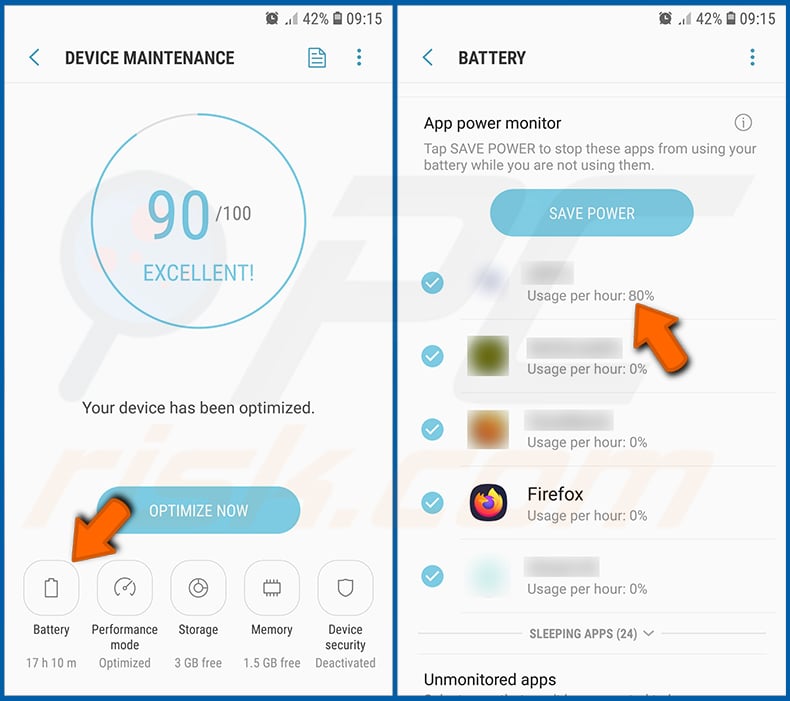

Den Akku-Verbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Verwendung der einzelnen Anwendungen. Seriöse/echte Anwendungen werden entwickelt, um so wenig Energie wie möglich zu verbrauchen, um die beste Benutzererfahrung zu bieten und Strom zu sparen. Daher kann ein hoher Akkuverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

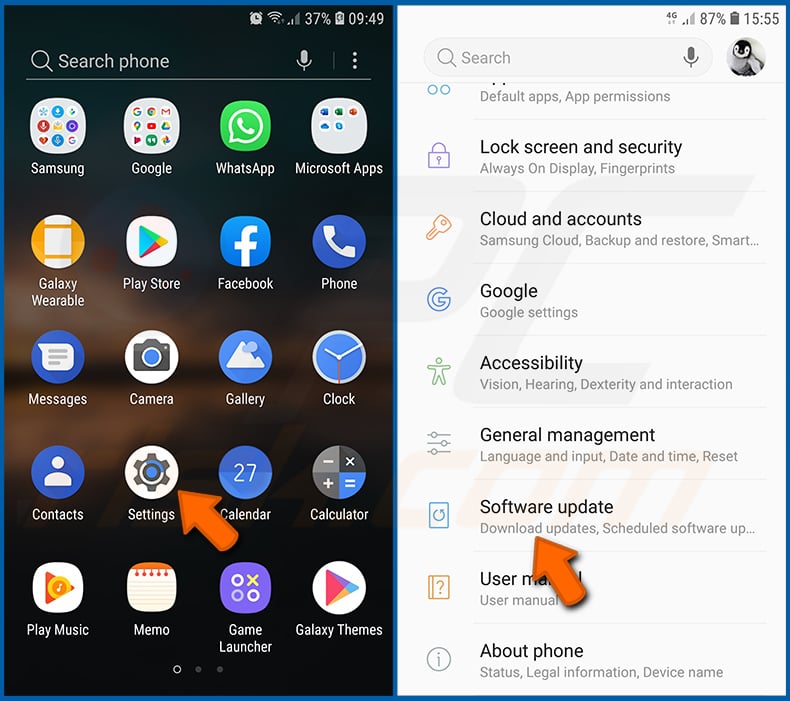

Den Datenverbrauch verschiedener Anwendungen überprüfen:

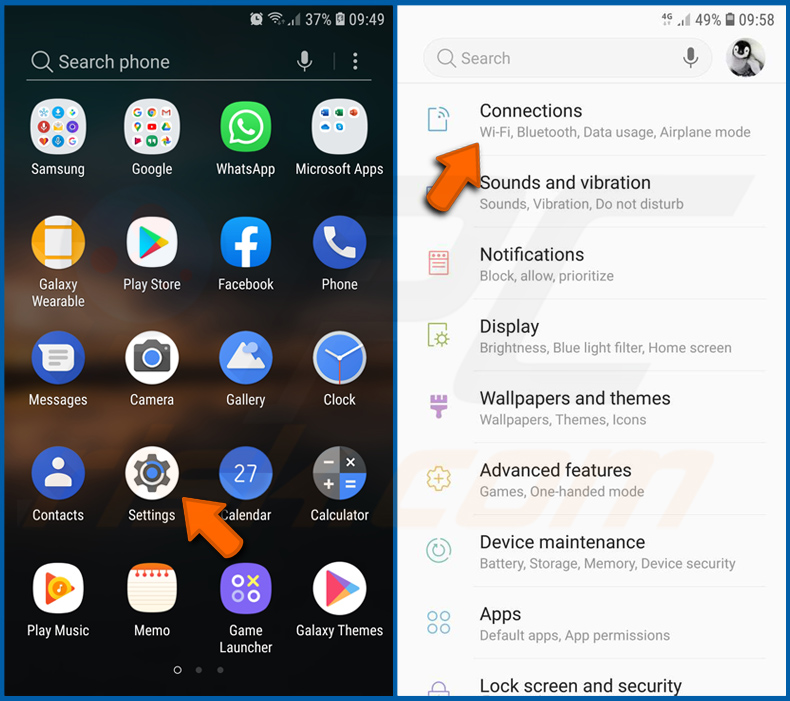

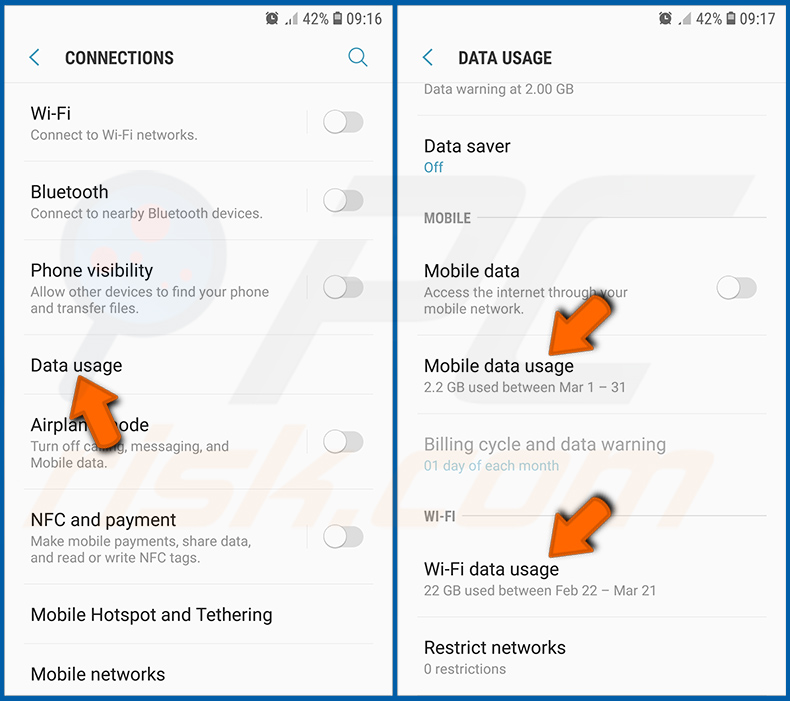

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Datenverbrauch" sehen, und wählen Sie diese Option aus. Wie beim Akku, werden seriöse/echte Anwendungen so entwickelt, dass der Datenverbrauch so weit wie möglich minimiert wird. Dies bedeutet, dass eine große Datennutzung auf die Präsenz von bösartigen Anwendungen hinweisen könnte. Beachten Sie, dass einige bösartige Anwendungen entwickelt werden könnten, um nur dann zu funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Falls Sie eine Anwendung finden, die viele Daten verwendet, obwohl Sie sie nie verwenden, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

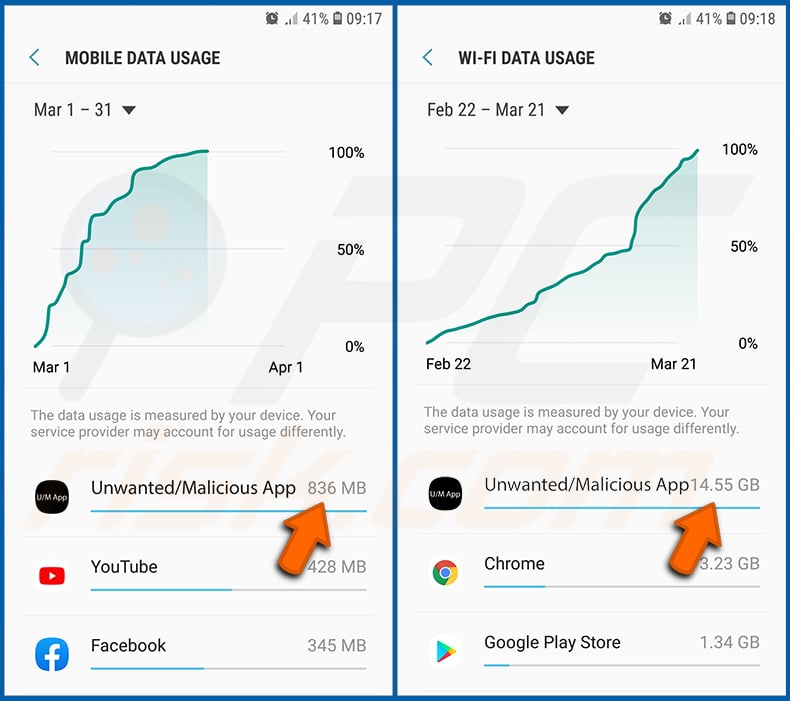

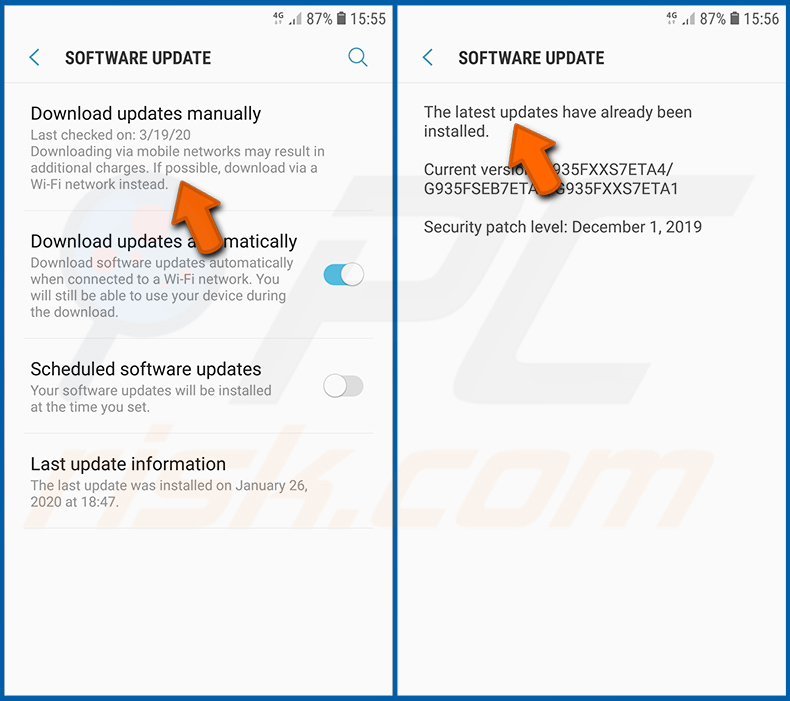

Die neuesten Software-Updates installieren:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheits-Patches und Android-Updates, um Fehler und Mängel zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Software-Update" sehen und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen“ und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen auch, die Option „Updates automatisch herunterladen“ zu aktivieren - damit kann das System Sie benachrichtigen, sobald ein Update veröffentlicht wird und/oder es automatisch installieren.

[Zurück zum Inhaltsverzeichnis]

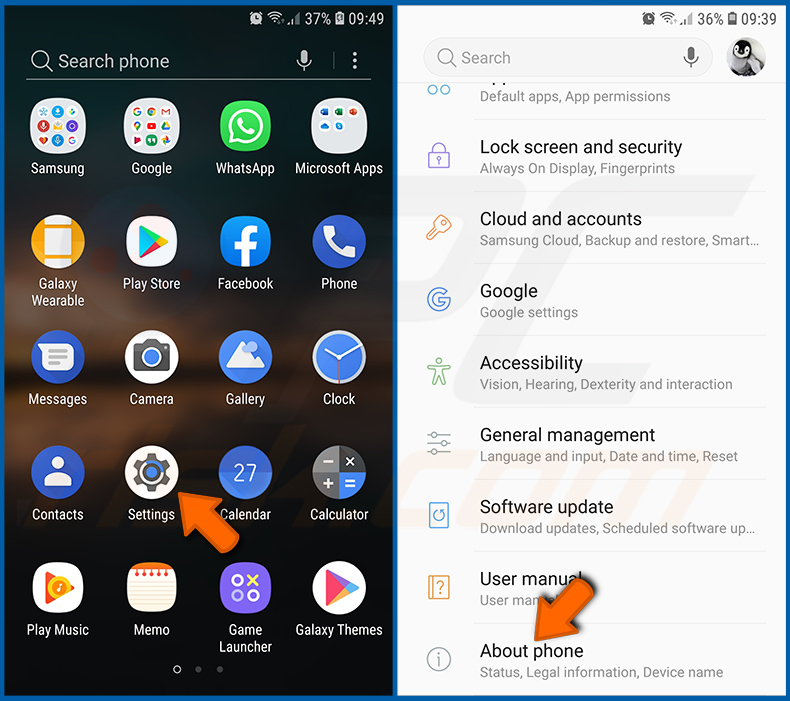

Das System auf Werkseinstellungen zurücksetzen:

Das Ausführen eines „Werkseinstellungen“ ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät allgemein zu reinigen. Beachten Sie, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die im Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten und so weiter. D.h. das Gerät wird auf Werkseinstellunjgen zurückgesetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder schlicht die Netzwerkeinstellungen wiederherstellen.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Wiederherstellen" sehen und tippen Sie darauf. Wählen Sie nun die Aktion, die Sie durchführen möchten:

„Einstellungen zurücksetzen" - alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

"Netzwerkeinstellungen zurücksetzen" - alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Auf Werkszustand zurücksetzen" - setzen Sie das gesamte System zurück und löschen Sie alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

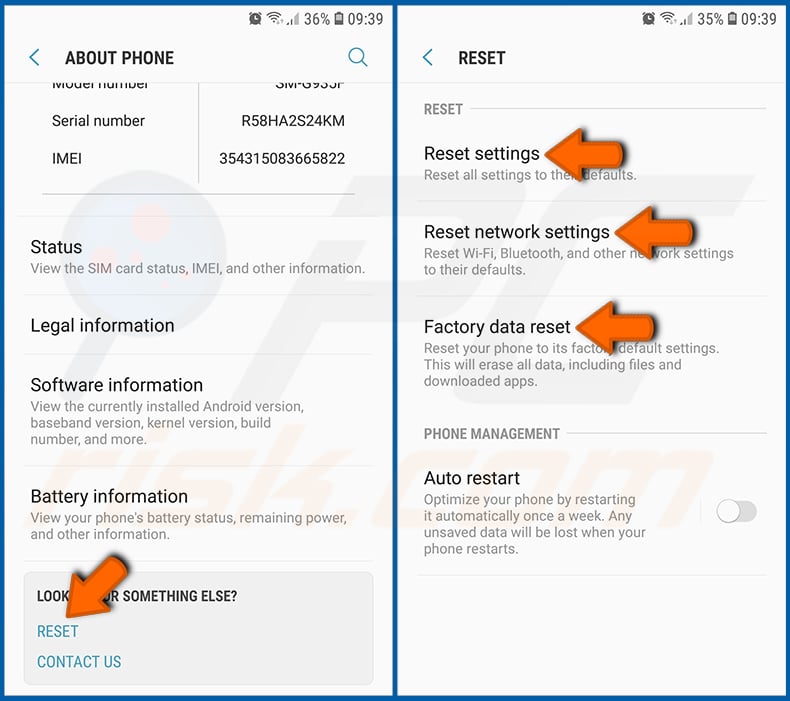

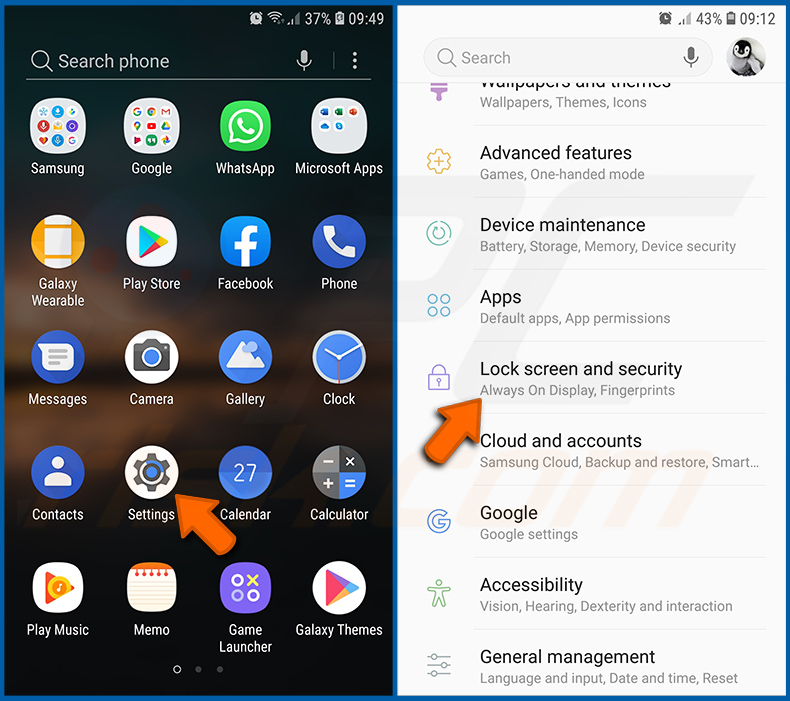

Anwendungen mit Administratorrechten deaktivieren:

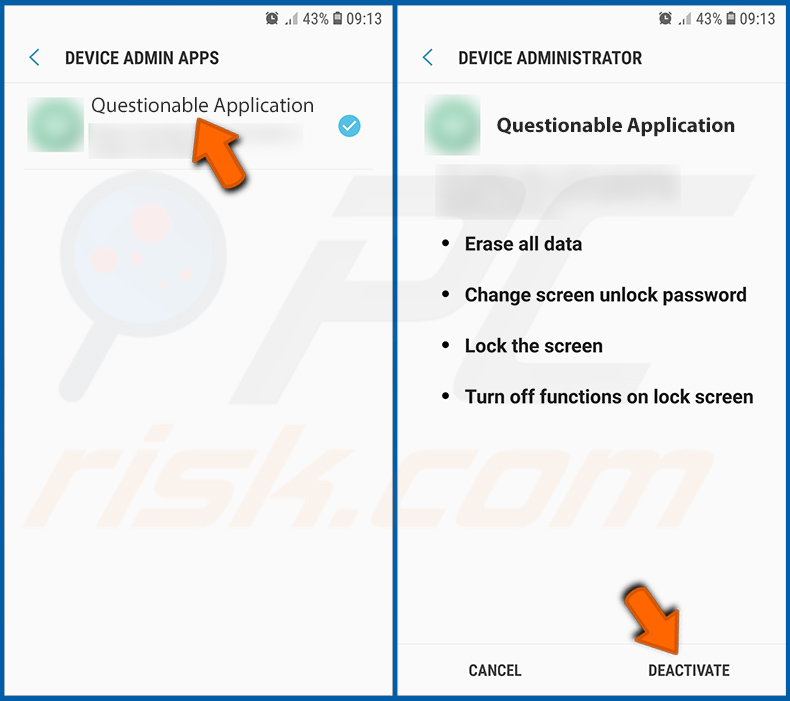

Falls eine bösartige Anwendung Administratorrechte erhält, kann dies das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps solche Berechtigungen haben und diejenigen deaktivieren, die diese nicht haben sollten.

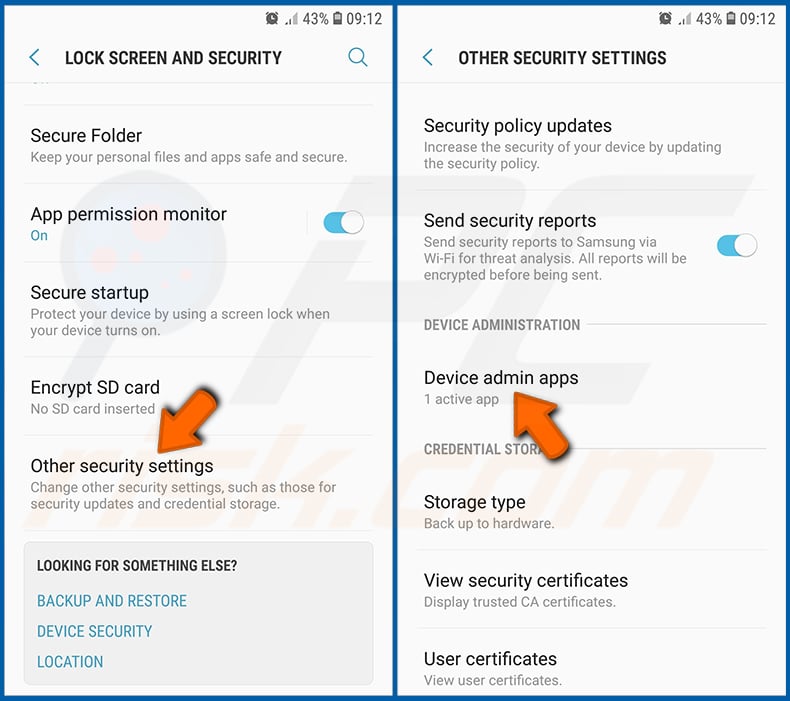

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Sperrbildschirm und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie auf sie und dann auf "Administratoren-Apps des Geräts".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollen, tippen Sie auf sie und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Phoenix Malware infiziert. Sollte ich mein Speichermedium formatieren, um es loszuwerden?

Wenn Ihr Gerät mit Phoenix-Malware infiziert ist, ist die Formatierung Ihres Speichermediums eine extreme und effektive Methode zur Entfernung der Malware. Dies sollte jedoch als letzter Ausweg betrachtet werden, da beim Formatieren alle Daten auf dem Speichergerät gelöscht werden, einschließlich des Betriebssystems und persönlicher Dateien. Bevor Sie auf die Formatierung zurückgreifen, sollten Sie eine seriöse Sicherheitssoftware wie Combo Cleaner ausführen, um die Phoenix-Malware zu scannen und zu entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann sensible Daten wie persönliche Informationen, Finanzdaten und Anmeldedaten kompromittieren und stehlen, was zu Identitätsdiebstahl und finanziellen Einbußen führt. Malware kann den normalen Betrieb eines Computers oder Netzwerks stören, Systemabstürze verursachen, die Leistung verlangsamen und das Gerät oder Netzwerk unbrauchbar machen. Im Falle von Ransomware oder Banking-Trojanern kann Malware zu direkten finanziellen Einbußen führen.

Was ist der Zweck von Phoenix Malware?

Die Phoenix Malware wurde für böswillige Zwecke entwickelt, darunter unbefugter Zugriff auf Android-Geräte, Datendiebstahl und Finanzbetrug. Er kann Tastatureingaben protokollieren, Seed-Phrasen stehlen, eine VNC-Verbindung herstellen und vieles mehr.

Wie hat Malware mein Gerät infiltriert?

Die spezifische Methode der Malware-Infiltration kann variieren, aber zu den üblichen Methoden gehören das Herunterladen bösartiger Dateien oder Anwendungen von nicht vertrauenswürdigen Quellen, das Öffnen infizierter E-Mail-Anhänge oder Links, der Besuch kompromittierter Webseiten oder das Ausnutzen von Sicherheitslücken in veralteter Software oder Betriebssystemen. In einigen Fällen können Social-Engineering-Taktiken, wie z. B. Phishing, Benutzer dazu verleiten, versehentlich Malware auf ihren Geräten zu installieren.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner ist in der Lage, fast alle bekannten Malware-Infektionen zu erkennen und zu beseitigen. Bedenken Sie, dass sich hochwertige Malware meist tief im System versteckt. Aus diesem Grund ist eine vollständige Systemprüfung ein Muss.

▼ Diskussion einblenden